en Microsoft hemos detectado la presencia de Octo Tempest—también conocido como Scattered Spider—en el sector aéreo, sumándose a las actividades anteriores contra compañías de distribución, restauración, hostelería y seguros desde abril hasta julio de 2025. Este patrón confirma su estrategia habitual: centrarse en una industria concreta durante semanas o meses, y luego pasar a la siguiente. Desde Microsoft, seguimos reforzando nuestros sistemas de protección para anticiparnos a estos cambios.

Esta publicación busca informar y ayudar a los clientes compartiendo detalles sobre la cobertura de seguridad en Microsoft Defender y Microsoft Sentinel, además de ofrecer recomendaciones clave para mejorar la postura defensiva frente a amenazas como Octo Tempest.

Descripción general de Octo Tempest

Octo Tempest, también conocido en el sector como Scattered Spider, Muddled Libra, UNC3944 o 0ktapus, es un grupo de cibercrimen que persigue objetivos financieros que se ha observado que afecta a organizaciones utilizando diversos métodos en sus ataques de extremo a extremo. Entre sus tácticas destacan:

- Ingeniería social para acceder a cuentas, simulando ser empleados ante los equipos de soporte técnico (por teléfono, email o mensajería).

- Campañas de phishing por SMS con dominios que imitan páginas oficiales.

- Uso de herramientas como ngrok, Chisel y AADInternals para evadir defensas.

- Ataques a infraestructuras híbridas, robo de datos y operaciones de extorsión o ransomware.

Recientemente han utilizado ransomware DragonForce, centrándose en entornos VMWare ESX. A diferencia de los patrones anteriores, en los que Octo Tempest utilizaba privilegios de identidad en la nube para el acceso local, las actividades recientes ahora comprometen sistemas locales desde el inicio antes de pasar a la nube.

Cobertura de detección de Octo Tempest

Microsoft Defender detecta actividad sospechosa relacionada con Octo Tempest en todas las áreas del portafolio de seguridad de Microsoft, incluidos los dispositivos, identidades, las aplicaciones de software como servicio (SaaS), las herramientas de correo electrónico y colaboración, las cargas de trabajo en la nube, etc., para garantizar una cobertura de protección completa.

A continuación, se muestra una lista de tácticas, técnicas y procedimientos (TTP) conocidos de Octo Tempest, que observados en cadenas de ataques recientes y vinculados a la cobertura de detección:

| Táctica | Técnica | Cobertura de Protección de Microsoft (no exhaustiva) |

| Acceso Inicial | Iniciar el restablecimiento de la contraseña en las credenciales objetivo | Inusual restablecimiento de contraseña de usuario en su máquina virtual; (MDC) |

| Descubrimiento | Reconocimiento medioambiental continuo | Volcado de credenciales sospechosas de NTDS.dit; (MDE)Reconocimiento de enumeración de cuentas; (MDI)Reconocimiento de mapeo de red (DNS); (MDI)Reconocimiento de usuarios y direcciones IP (SMB); (MDI)Reconocimiento de miembros de usuarios y grupos (SAMR); (MDI)Reconocimiento de atributos de Active Directory (LDAP); (MDI) |

| Acceso a credenciales, Movimiento lateral | Identificar los activos de la categoría 0 | Herramienta de robo de credenciales Mimikatz; (MDE)ADExplorer recopilando información de Active Directory; (MDE)Reconocimiento principal de seguridad (LDAP); (MDI) Suspicious Azure role assignment detected; (MDC) Suspicious elevate access operation; (MDC) Suspicious domain added to Microsoft Entra ID; (MDA) Suspicious domain trust modification following risky sign-in; (MDA) |

| Recopilar credenciales adicionales | Sospecha de ataque DCSync (replicación de servicios de directorio); (MDI)Sospecha de lectura de clave AD FS DKM; (MDI) | |

| Acceso a entornos empresariales con VPN y despliegue de máquinas virtuales con herramientas para mantener el acceso en entornos comprometidos. | Se impidió el hacktool “Ngrok”; (MDE)Se impidió el hacktool “Chisel”; (MDE)Posible uso malicioso de proxy o herramienta de tunelización; (MDE)Posible dispositivo relacionado con Octo Tempest registrado (MDA) | |

| Evasión de la defensa, Persistencia | Utilización de EDR y herramientas de gestión | Actividad de manipulación típica de los ataques de ransomware; (MDE) |

| Persistencia, Ejecución | Instalación de un backdoor de confianza | Backdoor persistente ADFS; (MDE) |

| Acciones sobre los Objetivos | Almacenamiento y filtración de datos robados | Posible exfiltración de datos archivados; (MDE)Exfiltración de datos a través de SMB; (MDI) |

| Despliegue del ransomware | El ransomware “DragonForce” fue evitado; (MDE)Posible actividad manual en el teclado previa al rescate; (MDE) |

Interrupción de ataques Octo Tempest

Interrumpe los ataques en curso con la interrupción automática de ataques:

La interrupción automática de ataques es la capacidad de autodefensa integrada y exclusiva de Microsoft Defender que utiliza señales multidominio, la inteligencia sobre amenazas más novedosa y modelos de machine learning impulsados por IA para predecir e interrumpir automáticamente el siguiente movimiento del atacante, conteniendo el activo comprometido (usuario, dispositivo). Esta tecnología utiliza múltiples indicadores y comportamientos potenciales, como todas las detecciones enumeradas anteriormente, posibles intentos de inicio de sesión de Microsoft Entra ID, posibles actividades de inicio de sesión relacionadas con Octo Tempest y las correlaciona a través de las cargas de trabajo de Microsoft Defender para generar un incidente de alta fidelidad.

En base a la información y aprendizaje sobre las técnicas populares de Octo Tempest que se ha ido obteniendo, la interrupción del ataque desactivará automáticamente la cuenta de usuario utilizada por Octo Tempest y revocará todas las sesiones activas existentes del usuario comprometido.

Mientras que la interrupción del ataque puede contenerlo cortando el paso al atacante, es esencial que los equipos Centro de Operaciones de Seguridad (SOC) realicen una respuesta a incidentes completa para garantizar la contención total de la amenaza.

Investigación y rastrear la actividad relacionada con Octo Tempest

Octo Tempest es conocido por sus agresivas tácticas de ingeniería social, que a menudo, afectan a personas con permisos específicos para obtener acceso legítimo y moverse lateralmente por las redes. Para ayudar a las organizaciones a identificar estas actividades, los clientes pueden utilizar la capacidad de búsqueda avanzada de Microsoft Defender para investigar y responder de forma proactiva a las amenazas en todo su entorno. Los analistas pueden realizar consultas en fuentes de datos propias y de terceros con tecnología Microsoft Defender XDR y Microsoft Sentinel. Además de estas tablas, los analistas también pueden utilizar la información de exposición de Microsoft Security Exposure Management.

Utilizando la capacidad de rastreo y Exposure Graph, los defensores pueden evaluar proactivamente la actividad relacionada con los actores de amenazas e identificar qué usuarios tienen más probabilidades de ser el objetivo y cuál será el efecto, reforzando las defensas antes de que se produzca un ataque.

Defensa proactiva contra Octo Tempest

Microsoft Security Exposure Management, disponible en el portal de Microsoft Defender, equipa a los equipos de seguridad con capacidades como la protección de activos críticos, iniciativas frente a actores de amenazas y análisis de rutas de ataque que ayudan a los equipos de seguridad a reducir proactivamente la exposición y a mitigar el impacto de las tácticas de ataque híbridas de Octo Tempest.

Asegurarse de que los activos críticos permanecen protegidos

Los clientes deben asegurarse de que los activos críticos se clasifican como críticos en el portal de Microsoft Defender. Esto permite generar rutas de ataque relevantes y recibir recomendaciones precisas en las distintas iniciativas de seguridad. Aunque Microsoft Defender identifica automáticamente los dispositivos críticos en tu entorno, se recomienda que los equipos de seguridad creen reglas personalizadas y amplíen los identificadores de activos críticos para reforzar aún más la protección.

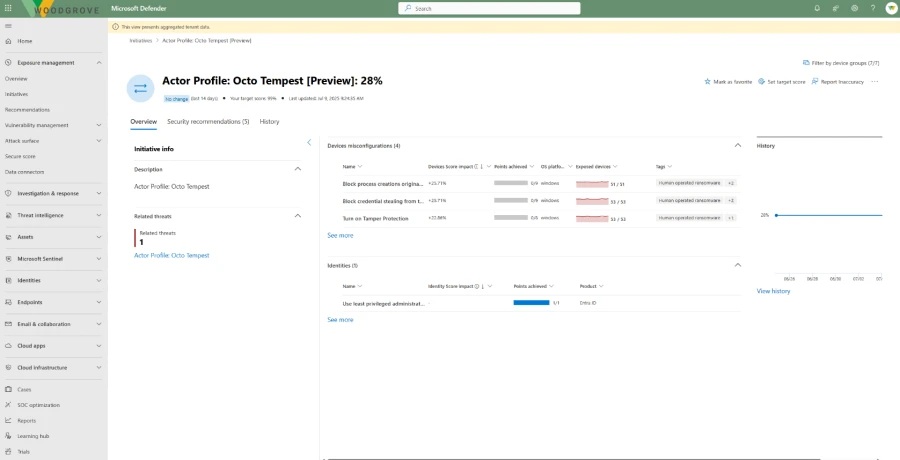

Actuar para minimizar el impacto mediante iniciativas

La funcionalidad de iniciativas de Exposure Management ofrece programas orientados a objetivos que unifican información clave para ayudar a los equipos a fortalecer sus defensas y reaccionar rápidamente ante amenazas reales. Para abordar los riesgos más urgentes relacionados con Octo Tempest, se recomienda que las organizaciones comiencen con las siguientes iniciativas:

- Iniciativa contra la amenaza de Octo Tempest: Este grupo es conocido por tácticas como la extracción de credenciales desde el proceso Local Security Authority Subsystem Service (LSASS) utilizando herramientas como Mimikatz, así como accesos desde direcciones IP controladas por los atacantes. Ambas técnicas pueden mitigarse mediante controles como las reglas de reducción de superficie de ataque (ASR) y políticas de inicio de sesión. Esta iniciativa reúne todas estas medidas en un programa específico que vincula los comportamientos reales de los atacantes con controles accionables para reducir la exposición y a interrumpir las rutas de ataque antes de que escalen.

- Iniciativa contra el ransomware: Se trata de un programa más amplio centrado en reducir la exposición frente a ataques de extorsión, mediante el refuerzo de los pilares de seguridad: identidades, dispositivos y capas de infraestructura. Este programa ofrece recomendaciones personalizadas en función del perfil de cada organización.

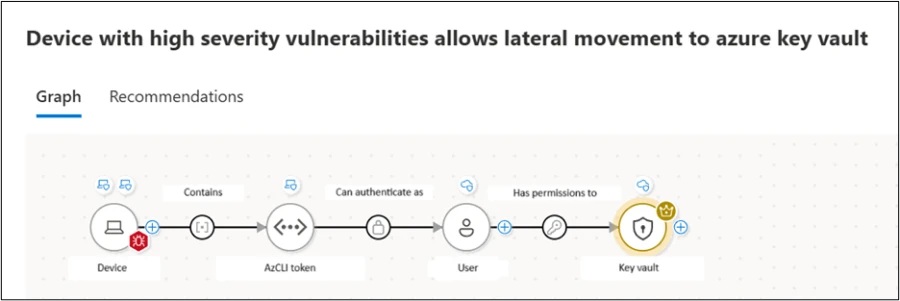

Investigar las rutas de ataque locales e híbridas

Los equipos de seguridad pueden utilizar el análisis de rutas de ataque para rastrear amenazas que cruzan varios dominios —como las empleadas por Octo Tempest—, que han explotado servidores críticos como Entra Connect para acceder a cargas de trabajo en la nube, escalar privilegios y ampliar su alcance.

Mediante la vista ‘Chokepoint’ en el panel de rutas de ataque, se pueden resaltar las entidades que aparecen en múltiples rutas, lo que facilita filtrar aquellas cuentas vinculadas al servicio de soporte técnico (un objetivo habitual de Octo Tempest) y priorizar su corrección.

Dada la estrategia híbrida que caracteriza a Octo Tempest, una ruta de ataque representativa podría tener el siguiente aspecto:

Recomendaciones

En el panorama actual de amenazas, adoptar un enfoque de seguridad proactivo es fundamental. Seguir las mejores prácticas permite reducir la superficie de ataque y limitar el impacto potencial de adversarios como Octo Tempest. Microsoft recomienda implementar las siguientes medidas para reforzar la postura de seguridad general y adelantarse a futuras amenazas:

Recomendaciones de seguridad para identidades

- Asegúrate de que todos los usuarios tengan activada la autenticación multifactor (MFA). Añadir métodos adicionales, como la app Microsoft Authenticator o un número de teléfono, mejora la protección si se compromete uno de los factores.

- Activa las políticas de riesgo en el inicio de sesión de Microsoft Entra ID Identity Protection para que los accesos sospechosos sean evaluados y, si es necesario, bloqueados.

- Exige una autenticación multifactor resistente al phishing para los administradores.

- Verifica que las identidades tengan permisos excesivos en Azure. Las cuentas deben tener solo los permisos estrictamente necesarios.

- Habilita Microsoft Entra Privileged Identity Management y otras medidas complementarias para minimizar el riesgo de accesos innecesarios o no autorizados.

Recomendaciones de seguridad para los dispositivos

- Activa la protección basada en la nube de Microsoft Defender Antivirus para sistemas Linux.

- Habilita la protección en tiempo real de Microsoft Defender Antivirus para Linux.

- Activa el modo de bloqueo en Microsoft Defender for Endpoint EDR para bloquear comportamientos maliciosos posteriores a una brecha mediante técnicas de detección conductual y contención.

- Activa la protección contra manipulaciones (tamper protection), que impide que las configuraciones de seguridad de Microsoft Defender for Endpoint puedan ser modificadas sin autorización.

- Bloquea el robo de credenciales desde el subsistema de autoridad de seguridad local de Windows (LSASS) mediante reglas de reducción de la superficie de ataque (ASR), consideradas como uno de los métodos más eficaces para prevenir técnicas comunes de ciberataque y software malicioso.

- Activa Microsoft Defender Credential Guard.

Recomendaciones de seguridad para entornos en la nube

- Activa la protección contra el purgado en Azure Key Vault para evitar el borrado inmediato e irreversible de almacenes y secretos.

- Para reducir los riesgos derivados de reglas de entrada demasiado permisivas en los puertos de gestión de las máquinas virtuales, habilita el control de acceso a la red Just-in-Time (JIT).

- Microsoft Defender for Cloud recomienda cifrar los datos con claves gestionadas por el cliente (CMK) para cumplir con normativas estrictas o requisitos regulatorios. Para reducir riesgos y aumentar el control, habilita CMK a través de Azure Key Vault para gestionar tus propias claves de cifrado.

- Activa el registro de actividad en Azure Key Vault y conserva los logs hasta un año. Esto te permitirá reconstruir las trazas de actividad en caso de incidente de seguridad o compromiso de la red.

- Habilita Microsoft Azure Backup para proteger los datos de tus máquinas virtuales en Azure y generar puntos de recuperación que se almacenan en almacenes georredundantes.